KeePass angreifen und härten

Ein Blogbeitrag über mögliche Angriffe auf KeePass in der Standardkonfiguration und Härtungsmassnahmen.

Hack the Box Pro Lab APTLabs Review

Da ich, bevor ich mit dem Lab begonnen habe, keinen ausführlichen Review gefunden habe, habe ich beschlossen selbst einen zu schreiben. Ganz am Ende gibt es auch noch zwei Tipps.

TL;DR Das Lab ist sehr zu empfehlen, jedoch definitiv nicht für Beginner geeignet.

Kurz zu meinem Background, ich absolvierte vor dem APTLabs das Pro Lab Cybernetics, Offensive Security Certified Professional (OSCP), Offensive Security Experienced Penetration Tester (OSEP), Certified Red Team Professional (CRTP), Certified Red Team Operator (CRTO), Certified Azure Red Team Professional (CARTP) und Virtual Hacking Labs Advanced+.

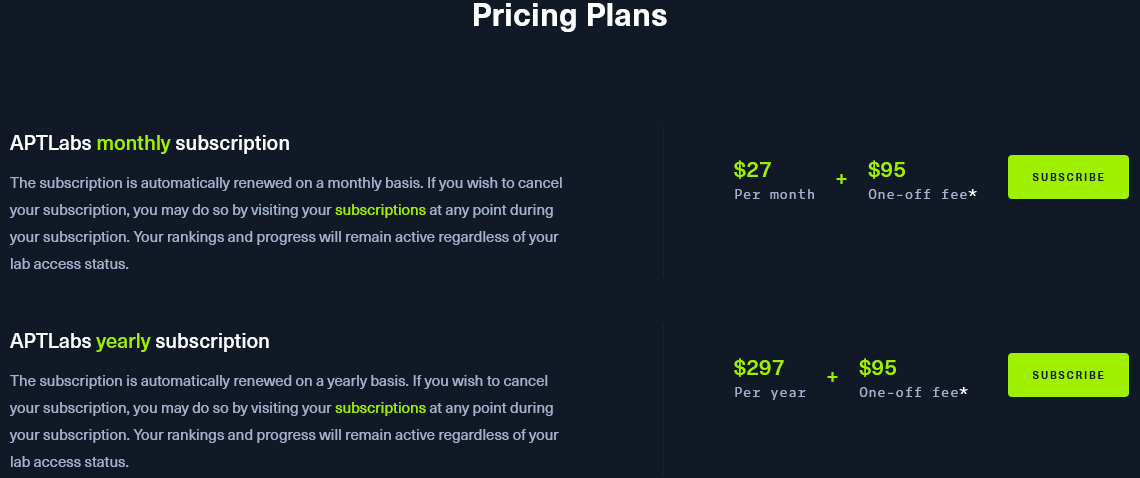

Das Pro Lab APTLabs von Hack the Box ist das schwierigste der Pro Labs, wird als Red Team Operator Level 3 eingestuft und als «Ultimate Red Team Challenge» bezeichnet. Das Lab kann auf der Hack the Box Plattform zu folgenden Preisen gelöst werden:

Im Vergleich zu anderen Kursen/Labs ist das Pro Lab also relativ günstig, man wird jedoch auch nicht an die Hand genommen. Man ist komplett auf sich allein gestellt und sämtliches Wissen über moderne Angriffswege im Active Directory muss selbst angeeignet und eingesetzt werden. Das Lab, wie bei der höchsten Schwierigkeitsstufe zu erwarten, setzt auch sehr viel Wissen in vielen Bereichen voraus und die Bereitschaft neue Angriffswege und Cyber Security Research nachzulesen. Grundsätzlich muss das Netzwerk kompromittiert werden, ohne irgendwelche CVEs auszunutzen. Einzig die Namen der Flags, davon gilt es 20 auf 18 verschiedenen Maschinen einzusammeln, geben manchmal eine gewisse Hilfestellung. Auch wenn die Flags nicht zwingend in der angegeben Reihenfolge gesammelt werden müssen, sind diese, wenn man dem beabsichtigen Weg folgt, in der korrekten Reihenfolge. Es scheint aber auch mehrere beabsichtigte Wege zu geben, was die Reihenfolge etwas durcheinanderbringen kann. Ein kleiner Verbesserungsvorschlag kann an dieser Stelle angebracht werden. Obwohl das Lab noch relativ neu ist (Release 1.12.2020) hat sich natürlich bezüglich Schwachstellen einiges getan und dies erlaubt es an einigen Stellen, einen einfacheren Weg zu gehen. Selbstverständlich ist man selbst schuld, wenn man diese «Vereinfachungen» verwendet, jedoch ist die Verlockung manchmal auch hoch, gerade wenn man irgendwo blockiert ist. Vielleicht könnten hier und da einige Patches eingespielt werden.

Die Angriffswege sind insgesamt sehr interessant und abwechslungsreich und beinhalten Angriffe, von denen man vielleicht schon mal gelesen hat und hier auch tatsächlich eingesetzt werden können, was natürlich sehr cool ist. Dabei werden Technologien ausgenutzt, welche auch ausserhalb des Labs sehr weit verbreitet sind. Entsprechend sind die gelernten Techniken auch sehr relevant für echte Red Teamings in echten Unternehmen. Man hat im Lab jedoch kein Blue Team, welches aktiv gegen den Red Team Operator vorgeht, um allfälligen Missverständnissen vorzubeugen. Es gibt jedoch diverse moderne Security Features, welch im Lab im Einsatz sind und umgangen werden müssen. Bei den allermeisten Unternehmen dürfte die Kompromittierung bei weitem nicht so anspruchsvoll sein, wie in diesem Lab.

Es empfiehlt sich ein Command and Control (C2) Framework für das Lab zu verwenden. Während ich für das Pro Lab Cybernetic noch das Open Source C2 Covenant eingesetzt habe und auch sehr zufrieden damit war, verwendete ich für APTLabs Cobalt Strike und war ebenfalls sehr zufrieden. Der Socks Proxy in Cobalt Strike vereinfachte mir das Leben doch einige Male.

Das Lab wird einmal pro Tag komplett zurückgesetzt und sämtliche Fortschritte gehen damit verloren. Natürlich ist dies etwas nervig, wenn man jedoch die richtigen Hashes dumpt und Tools verwendet, kann man relativ schnell wieder an den gleichen Punkt gelangen, ohne sämtliche Angriffe erneut ausführen zu müssen. Dafür ist das Lab insgesamt sehr stabil und praktisch alle Angriffe funktionieren zuverlässig.

Wie schon erwähnt, gibt es nebst der Namen der Flags keine Hilfestellung von Hack the Box und man ist komplett auf sich allein gestellt. Es gibt jedoch auf dem Discord Server von Hack the Box einen prolabs-aptlabs channel, in welchem man nach Hilfe fragen kann. Da die Anzahl der Personen, welche an dem Lab arbeiten sehr gering ist, muss man auch etwas Glück haben und die richtigen Leute finden.

Zusammenfassend kann ich jedem, der das nötige Knowhow und vor allem die Motivation und den Willen mitbringt, das Lab wärmstens empfehlen. Es ist wohl wahrlich das schwierigste Lab, dass es in diesem Bereich gibt. Falls jemand etwas anspruchsvolleres kennt, würde ich gerne davon erfahren. 😉 Entsprechend gut fühlt es sich auch an, wenn man alle Flags eingesammelt hat und das Zertifikat erhält.

Zum Abschluss noch wie versprochen zwei Tipps:

Ein Blogbeitrag über mögliche Angriffe auf KeePass in der Standardkonfiguration und Härtungsmassnahmen.